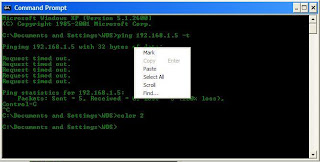

- langkah pertama buka command prompt yg ada di windows dengan cara: klik start -> pilih all program -> accessories -> command prompt. atau langsung tekan windows+R untuk membuka menu run, lalu ketikan cmd pd aplikasi run tsb.

- lalu saya akan mencoba menuliskan beberapa perintah pd command prompt

- lalu klik kanan pada layar command prompt tsb....

- pilih Mark, lalu drag pointer mouse pada perintah atau tulisan yg ingin di copy.....

Kamis, 14 Juli 2011

Cara Copy tulisan atau perintah di Command Prompt

Mungkin banyak yang belum tau bagaimana cara mengcopy tulisan yang ada di command prompt windows, untuk lebih jelas nya langsung saja.....

Segitiga Bermuda

Segitiga Bermuda (bahasa Inggris: Bermuda Triangle), kadang-kadang disebut juga Segitiga Setan adalah sebuah wilayah lautan di Samudra Atlantik seluas 1,5 juta mil2 atau 4 juta km2 yang membentuk garis segitiga antara Bermuda, wilayah teritorial Britania Raya sebagai titik di sebelah utara, Puerto Riko, teritorial Amerika Serikat sebagai titik di sebelah selatan dan Miami, negara bagian Florida, Amerika Serikat sebagai titik di sebelah barat.

Segitiga bermuda sangat misterius. Sering ada isu paranormal di daerah tersebut yang menyatakan alasan dari peristiwa hilangnya kapal yang melintas. Ada pula yang mengatakan bahwa sudah menjadi gejala alam bahwa tidak boleh melintasi wilayah tersebut. Bahkan ada pula yang mengatakan bahwa itu semua akibat ulah makhluk luar angkasa

Berbagai peristiwa kehilangan di area tersebut pertama kali didokumentasikan pada tahun 1951 oleh E.V.W. Jones dari majalah Associated Press. Jones menulis artikel mengenai peristiwa kehilangan misterius yang menimpa kapal terbang dan laut di area tersebut dan menyebutnya ‘Segitiga Setan’. Hal tersebut diungkit kembali pada tahun berikutnya oleh Fate Magazine dengan artikel yang dibuat George X. Tahun 1964, Vincent Geddis menyebut area tersebut sebagai ‘Segitiga Bermuda yang mematikan’, setelah istilah ‘Segitiga Bermuda’ menjadi istilah yang biasa disebut. Segitiga bermuda merupakan suatu tempat dimana di dasar laut tersebut terdapat sebuah piramid besar mungkin lebih besar dari piramid yang ada di Kairo Mesir. Piramid tersebut mempunyai jarak antara ujung piramid dan permukaan laut sekitar 500 m, di ujung piramid trsebut terdapat dua rongga lubang lebih besar.

Menurut Bill Dillon dari U.S Geological Survey, air bercahaya putih itulah penyebabnya. Didaerah segitiga maut Bermuda, tapi juga di beberapa daerah lain sepanjang tepi pesisir benua, terdapat "tambang metana". tambang ini terbentuk kalau gas metana menumpuk di bawah dasar laut yg tak dapat ditembusnya. Gas ini dapat lolos tiba2 kalau dasar laut retak. Lolosnya tdk kepalang tangung. Dengan kekuatan yg luar biasa, tumpukan gas itu menyembur ke permukaan sambil merebus air, membentuk senyawaan metanahidrat.

Air yang dilalui gas ini mendidih sampai terlihat sebagai "air bercahaya putih". Blow out serupa yg pernah terjadi dilaut Kaspia sudah banyak menelan anjungan pengeboran minyak sebagai korban. Regu penyelamat yang dikerahkan tidak menemukan sisa sama sekali. Mungkin karena alat dan manusia yang menjadi korban tersedot pusaran air, dan jatuh kedalam lubang bekas retakan dasar laut, lalu tanah dan air yg semula naik ke atas tapi kemudian mengendap lagi didasar laut, menimbun mereka semua.

Menurut beberapa orang muslim meyakini dengan hadist ini yang dianggap telah terjawab tentang misteri Bermuda. Perkara-perkara aneh yang sering terjadi itu tentu antara lain disebabkan pertembungan antara panas dan sejuk dan menganggap Istana iblis terletak secara tersembunyi di situ. Kemudian dikatakan pula bahwa Dajjal pada saat sekarang menetap di Segitiga Bermuda itu sampai pada menjelang kiamat ia akan keluar.

Seorang ilmuwan Amerika yang bernama Ado Snandick berpendapat, mata manusia tidak bisa melihat keberadaan suatu benda dalam ruang lain, itulah obyektifitas keberadaan lorong waktu.

Dalam penyelidikannya terhadap lorong waktu, John Buckally mengemukakan teori hipotesanya sebagai berikut:

Meskipun beberapa teori dilontarkan, namun tidak ada yang memuaskan sebab munculnya tambahan seperti benda asing bersinar yang mengelilingi pesawat sebelum kontak dengan menara pengawas terputus dan pesawat lenyap.

Penerbangan itu terakhir kali terlihat saat lepas landas di Fort Lauderdale, Florida pada tanggal 5 Desember 1945. Pesawat-pesawat pada Penerbangan 19 dibuat secara sistematis oleh orang-orang yang ahli penerbangan dan kelautan untuk mengahadapi situasi buruk, namun tiba-tiba dengan mudah menghilang setelah mengirimkan laporan mengenai gejala pandangan yang aneh, dianggap tidak masuk akal.

Karena pesawat-pesawat pada Penerbangan 19 dirancang untuk dapat mengapung di lautan dalam waktu yang lama, maka penyebab hilangnya dianggap karena penerbangan tersebut masih mengapung-apung di lautan menunggu laut yang tenang dan langit yang cerah.

Setelah itu, dikirimkan regu penyelamat untuk menjemput penerbangan tersebut, namun tidak hanya pesawat Penerbangan 19 yang belum ditemukan, regu penyelamat juga ikut lenyap. Karena kecelakaan dalam angkatan laut ini misterius, maka dianggap "penyebab dan alasannya tidak diketahui".

Dan juga ditemukan adanya kaitan segitiga bermuda dengan atlantis yang ditemukan adanya penemuan kota-kota kuno dan berbagai bangunan di segitiga bermuda tersebut". Atlantis yang diduga tenggelam dalam waktu satu hari satu malam diduga kuat tenggelam di segitiga bermuda dan beberapa kawasan lainnya yang mirip dengan kejadian yang ada pada segitiga bermuda tersebut salah satunya yaitu di Indonesia, Malaysia, India, dan lainnya".

Segitiga bermuda sangat misterius. Sering ada isu paranormal di daerah tersebut yang menyatakan alasan dari peristiwa hilangnya kapal yang melintas. Ada pula yang mengatakan bahwa sudah menjadi gejala alam bahwa tidak boleh melintasi wilayah tersebut. Bahkan ada pula yang mengatakan bahwa itu semua akibat ulah makhluk luar angkasa

Sejarah awal

Pada masa pelayaran Christopher Colombus, ketika melintasi area segitiga Bermuda, salah satu awak kapalnya mengatakan melihat “cahaya aneh berkemilau di cakrawala”. Beberapa orang mengatakan telah mengamati sesuatu seperti meteor. Dalam catatannya ia menulis bahwa peralatan navigasi tidak berfungsi dengan baik selama berada di area tersebut.Berbagai peristiwa kehilangan di area tersebut pertama kali didokumentasikan pada tahun 1951 oleh E.V.W. Jones dari majalah Associated Press. Jones menulis artikel mengenai peristiwa kehilangan misterius yang menimpa kapal terbang dan laut di area tersebut dan menyebutnya ‘Segitiga Setan’. Hal tersebut diungkit kembali pada tahun berikutnya oleh Fate Magazine dengan artikel yang dibuat George X. Tahun 1964, Vincent Geddis menyebut area tersebut sebagai ‘Segitiga Bermuda yang mematikan’, setelah istilah ‘Segitiga Bermuda’ menjadi istilah yang biasa disebut. Segitiga bermuda merupakan suatu tempat dimana di dasar laut tersebut terdapat sebuah piramid besar mungkin lebih besar dari piramid yang ada di Kairo Mesir. Piramid tersebut mempunyai jarak antara ujung piramid dan permukaan laut sekitar 500 m, di ujung piramid trsebut terdapat dua rongga lubang lebih besar.

Penjelasan beberapa sumber

Berikut adalah penjelasan dari beberapa narasumber yang menyatakan keanehan Segitiga Bermuda bahwa di sana terdapat gas methan, dianggap kapal yang hilang di sana telah melampaui batas kargo, Pangkalan UFO, tempat berkumpulnya para setan golongan Jin (Istana Setan) dan ada yang mengatakan bahwa di sanalah terletak telaga "Air Kehidupan" yang sanggup membuat awet muda dan panjang umur.Muatan berlebihan (melebihi muatan yang ditentukan)

Perusahaan asuransi laut Lloyd's of London menyatakan bahwa segitiga bermuda bukanlah lautan yang berbahaya dan sama seperti lautan biasa di seluruh dunia, asalkan tidak membawa angkutan melebihi ketentuan ketika melalui wilayah tersebut. Penjaga pantai mengkonfirmasi keputusan tersebut. Penjelasan tersebut dianggap masuk akal, ditambah dengan sejumlah pengamatan dan penyelidikan kasus.Gas Methana dan pusaran air

Penjelasan lain dari beberapa peristiwa lenyapnya pesawat terbang dan kapal laut secara misterius adalah adanya gas metana di wilayah perairan tersebut. Teori ini dipublikasikan untuk pertama kali tahun 1981 oleh Badan Penyelidikan Geologi Amerika Serikat. Teori ini berhasil diuji coba di laboratorium dan hasilnya memuaskan beberapa orang tentang penjelasan yang masuk akal seputar misteri lenyapnya pesawat-pesawat dan kapal laut yang melintas di wilayah tersebut.Menurut Bill Dillon dari U.S Geological Survey, air bercahaya putih itulah penyebabnya. Didaerah segitiga maut Bermuda, tapi juga di beberapa daerah lain sepanjang tepi pesisir benua, terdapat "tambang metana". tambang ini terbentuk kalau gas metana menumpuk di bawah dasar laut yg tak dapat ditembusnya. Gas ini dapat lolos tiba2 kalau dasar laut retak. Lolosnya tdk kepalang tangung. Dengan kekuatan yg luar biasa, tumpukan gas itu menyembur ke permukaan sambil merebus air, membentuk senyawaan metanahidrat.

Air yang dilalui gas ini mendidih sampai terlihat sebagai "air bercahaya putih". Blow out serupa yg pernah terjadi dilaut Kaspia sudah banyak menelan anjungan pengeboran minyak sebagai korban. Regu penyelamat yang dikerahkan tidak menemukan sisa sama sekali. Mungkin karena alat dan manusia yang menjadi korban tersedot pusaran air, dan jatuh kedalam lubang bekas retakan dasar laut, lalu tanah dan air yg semula naik ke atas tapi kemudian mengendap lagi didasar laut, menimbun mereka semua.

Gempa laut dan gelombang besar

Teori ini mengatakan gesekan dan goncangan di tanah di dasar Lautan Atlantik menghasilkan gelombang dahsyat dan seketika kapal-kapal menjadi hilang kendali dan langsung menuju dasar laut dengan kuat hanya dalam beberapa detik. Adapun hubungannya dengan pesawat, maka goncangan dan gelombang kuat tersebut menyebabkan hilangnya keseimbangan pesawat serta tidak adanya kemampuan bagi pilot untuk menguasai pesawat.Gravitasi

Gravitasi (medan graviti terbalik, anomali magnetik graviti) dan hubungannya dengan apa yang terjadi di Segitiga Bermuda; sesungguhnya kompas dan alat navigasi elektronik lainnya di dalam pesawat pada saat terbang di atas Segitiga Bermuda akan goncang dan bergerak tidak normal, begitu juga dengan kompas pada kapal, yang menunjukkan kuatnya daya magnet dan anehnya gravitasi yang terbalik.Pangkalan U.F.O.

Pemerintah dan Akademis Independen A.S. mengatakan Segitiga Bermuda disebabkan karena tempat tersebut merupakan Pangkalan UFO sekelompok mahkluk luar angkasa/alien yang tidak mau diusik oleh manusia, sehingga kendaraan apapun yang melewati teritorial tersebut akan terhisap dan diculik. Ada yang mengatakan bahwa penyebabnya dikarenakan oleh adanya sumber magnet terbesar di bumi yang tertanam di bawah Segitiga Bermuda, sehingga logam berton-tonpun dapat tertarik ke dalam.Istana Setan

Dalam hadist yang diriwayatkan dari Abu Hurairah dari Nabi Muhammad, dikatakan bahwa pertemuan antara suhu panas dan dingin (sejuk) adalah dikatakan larangan ini karena tempat seperti itu adalah tempat yang paling digemari oleh Setan.[1] Karena menurut beberapa pendapat ada yang mengatakan bahwa Segitiga Bermuda merupakan pusat bertemunya antara arus air dingin dengan arus air panas, sehingga akan mengakibatkan pusaran air yang besar/dasyat. Karena bermuda terletak di perairan Atlantik di pertengahan antara benua Amerika bagian utara dan Afrika. Secara mudah lokasi ini adalah kawasan pertembungan dua arus panas dari Afrika dan sejuk dari Amerika Utara.Menurut beberapa orang muslim meyakini dengan hadist ini yang dianggap telah terjawab tentang misteri Bermuda. Perkara-perkara aneh yang sering terjadi itu tentu antara lain disebabkan pertembungan antara panas dan sejuk dan menganggap Istana iblis terletak secara tersembunyi di situ. Kemudian dikatakan pula bahwa Dajjal pada saat sekarang menetap di Segitiga Bermuda itu sampai pada menjelang kiamat ia akan keluar.

Air Kehidupan

Menurut Syaikh Imam M. Ma’rifatullah al-Arsy, segitiga bermuda merupan tempat titik terujung di dunia ini. Di tengah kawasan itu terdapat sebuah telaga yang airnya dapat membuat siapa saja yg meminumnya menjadi panjang umur, ditempat itu pula Nabi Khidzir bertahta sebagai penjaga sumber "Air Kehidupan" tersebut. Syaikh Imam Ma’rifatullah berkata kalau penyelamat akhir Zaman Imam Mahdi akan keluar dari Ghaibnya melalui tempat tersebut dengan menggunakan jubah suci berwarna kebiruan.Tempat yang indah dan berbahaya

Menurut sebuah naskah kuno menyatakan bahwa Raja Iskandar Agung pernah mencoba masuk ke kawasan agung itu dan sekembalinya mereka mengatakan bahwa tempat itu berpasirkan permata dan berbatukan berlian. Tempat yang dipenuhi dengan kabut putih tebal itu sangat indah untuk dipandang tapi sangat berbahaya untuk di datangi.[2]Lorong waktu (worm holes)

Dalam sejarah, orang, kapal-kapal, pesawat terbang dan lain-lain sebagainya yang hilang secara misterius seperti yang sering kita dengar di perairan Segitiga Bermuda, sebenarnya adalah masuk ke dalam lorong waktu yang misterius ini.Seorang ilmuwan Amerika yang bernama Ado Snandick berpendapat, mata manusia tidak bisa melihat keberadaan suatu benda dalam ruang lain, itulah obyektifitas keberadaan lorong waktu.

Dalam penyelidikannya terhadap lorong waktu, John Buckally mengemukakan teori hipotesanya sebagai berikut:

- Obyektifitas keberadaan lorong waktu adalah bersifat kematerialan, tidak terlihat, tidak dapat disentuh, tertutup untuk dunia fana kehidupan umat manusia, namun tidak mutlak, karena kadang-kadang ia akan membukanya.

- Lorong waktu dengan dunia manusia bukanlah suatu sistem waktu, setelah memasuki seperangkat sistem waktu, ada kemungkinan kembali ke masa lalu yang sangat jauh, atau memasuki masa depan, karena di dalam lorong waktu tersebut, waktu dapat bersifat searah maupun berlawanan arah, bisa bergerak lurus juga bisa berbalik, dan bahkan bisa diam membeku.

- Terhadap dunia fana di bumi, jika memasuki lorong waktu, berarti hilang secara misterius, dan jika keluar dari lorong waktu itu, maka artinya adalah muncul lagi secara misterius.

Meskipun beberapa teori dilontarkan, namun tidak ada yang memuaskan sebab munculnya tambahan seperti benda asing bersinar yang mengelilingi pesawat sebelum kontak dengan menara pengawas terputus dan pesawat lenyap.

Peristiwa-peristiwa terkenal

Penerbangan 19

Salah satu kisah yang terkenal dan bertahan lama dalam banyaknya kasus misterius mengenai hilangnya pesawat-pesawat dan kapal-kapal yang melintas di segitiga bermuda adalah Penerbangan 19. Penerbangan 19 merupakan kesatuan angkatan udara dari lima pesawat pembom angkatan laut Amerika Serikat.Penerbangan itu terakhir kali terlihat saat lepas landas di Fort Lauderdale, Florida pada tanggal 5 Desember 1945. Pesawat-pesawat pada Penerbangan 19 dibuat secara sistematis oleh orang-orang yang ahli penerbangan dan kelautan untuk mengahadapi situasi buruk, namun tiba-tiba dengan mudah menghilang setelah mengirimkan laporan mengenai gejala pandangan yang aneh, dianggap tidak masuk akal.

Karena pesawat-pesawat pada Penerbangan 19 dirancang untuk dapat mengapung di lautan dalam waktu yang lama, maka penyebab hilangnya dianggap karena penerbangan tersebut masih mengapung-apung di lautan menunggu laut yang tenang dan langit yang cerah.

Setelah itu, dikirimkan regu penyelamat untuk menjemput penerbangan tersebut, namun tidak hanya pesawat Penerbangan 19 yang belum ditemukan, regu penyelamat juga ikut lenyap. Karena kecelakaan dalam angkatan laut ini misterius, maka dianggap "penyebab dan alasannya tidak diketahui".

Dan juga ditemukan adanya kaitan segitiga bermuda dengan atlantis yang ditemukan adanya penemuan kota-kota kuno dan berbagai bangunan di segitiga bermuda tersebut". Atlantis yang diduga tenggelam dalam waktu satu hari satu malam diduga kuat tenggelam di segitiga bermuda dan beberapa kawasan lainnya yang mirip dengan kejadian yang ada pada segitiga bermuda tersebut salah satunya yaitu di Indonesia, Malaysia, India, dan lainnya".

Kronologi dari beberapa peristiwa terkenal

- 1840: HMS Rosalie

- 1872: The Mary Celeste, salah satu misteri terbesar lenyapnya beberapa kapal di segitiga bermuda

- 1909: The Spray

- 1917: SS Timandra

- 1918: USS Cyclops (AC-4) lenyap di laut berbadai, namun sebelum berangkat menara pengawas mengatakan bahwa lautan tenang sekali, tidak mungkin terjadi badai, sangat baik untuk pelayaran

- 1926: SS Suduffco hilang dalam cuaca buruk

- 1938: HMS Anglo Australian menghilang. Padahal laporan mengatakan cuaca hari itu sangat tenang

- 1945: Penerbangan 19 menghilang

- 1952: Pesawat British York transport lenyap dengan 33 penumpang

- 1962: US Air Force KB-50, sebuah kapal tanker, lenyap

- 1970: Kapal barang Perancis, Milton Latrides lenyap; berlayar dari New Orleans menuju Cape Town.

- 1972: Kapal Jerman, Anita (20.000 ton), menghilang dengan 32 kru

- 1976: SS Sylvia L. Ossa lenyap dalam laut 140 mil sebelah barat Bermuda.

- 1978: Douglas DC-3 Argosy Airlines Flight 902, menghilang setelah lepas landas dan kontak radio terputus

- 1980: SS Poet; berlayar menuju Mesir, lenyap dalam badai

- 1995: Kapal Jamanic K (dibuat tahun 1943) dilaporkan menghilang setelah melalui Cap Haitien

- 1997: Para pelayar menghilang dari kapal pesiar Jerman

- 1999: Freighter Genesis hilang setelah berlayar dari Port of Spain menuju St Vincent.

Sumber:http://id.wikipedia.org/wiki/Segitiga_Bermuda

Organisasi Komputer

Di dalam Organisasi computer setiap bagian komponen dapat di definisikan kembali menurut fungsinya.

- Input Device

Input device berfungsi untuk memasukan data atau perintah ke dalam computer. Contoh-contoh input device adalah:

Keyboard, Mouse, Scanner, Kamera, dll.

- Output Device

Output device adalah peralatan yang digunakan untuk melihat atau memperoleh hasil pengolahan data/perintah yang telah dilakukan oleh computer. Contoh output device adalah:

Monitor, printer, speaker, plotter, dll.

- Process Device

Pada bagian ini seluruh data yang diberikan oleh Input Device diolah dan selanjutnya dilanjutkan kepada Output Device. Seluruh unjuk kerja komputer amat bergantung pada komponen-komponen pada bagian ini,Komponen-komponen Process Device adalah :

1. Processor

2. Motherboard

Motherboard terdiri dari beberapa komponen, yaitu:

- Soket Processor

- Chipset

- Slot RAM

- Slot Ekspansi

Jenis-jenis Slot Ekspansi adalah:

• ISA ( Industri Standar Architecture ) 8 Bit dan 16 Bit

• EISA ( Extended ISA ) 32 Bit

• MCA ( Micro Channel Architecture) 32 Bit

• VL-Bus (VESA Local Bus) 32Bit

• PCI (Peripheral Component Interconnect) 32 Bit

• AGP (Accelerated Graphic Port) 64 Bit

• CNR (Communication and Network

• Slot Power Riser)

• Port IDE, FDD Serial dan Paralel

• BIOS ( Basic Input Output System)

3. Memori Eksternal

Jaringan computer

Jaringan computer adalah dua computer atau lebih yang dapat saling berhubungan atau berkomunikasi. Ada 6 macam jaringan yaitu:

a. PAN (Personal Area Network)

Jaringan PAN ialah suatu jaringan dari Komputer itu sendiri atau personal.

b. LAN (Local Area Network)

LAN (Local Area Network), ialah suatu jaringan yang hanya mencakup didalam satu ruangan saja (local)

c. MAN (Metropolitan Area Network)

Metropolitan Area Network (MAN), pada dasarnya merupakan versi LAN yang berukuran lebih besar dan biasanya menggunakan teknologi yang sama dengan LAN.

d. WAN (Wide Area Network)

Wide Area Network (WAN), jangkauannya mencakup daerah geografis yang luas dapat mencapai jaringan antar benua atau antar negara.

- Intranet

jaringan Intranet merupakan gabungan dari jenis jaringan LAN,MAN dan WAN yang media penghubungnya melalui jalur INTERNET sehingga jangkauannya lebih luas, tetapi hanya dipakai oleh organisasi tertentu atau perusahaan tertentu saja.

- Internet

Internet adalah suatu jaringan yang sangat luas yang merupakan gabungan dari beberapa juta jaringan.

Komputer yang dipergunakan untuk membangun sebuah jaringan LAN adalah minimal ada 1 pc server dan 1 pc client. Komputer server adalah komputer yang dapat mengontrol semua sumber daya yang ada dalam komputer itu sendiri maupun.yang lain yang terkoneksi jaringan. Sedangkan komputer client adalah komputer yang dapat mengontrol semua sumber daya yang ada dalam komputernya saja.

Type jaringan komputer

1. Peer to peer

Peer artinya rekan sekerja. Peer-to-peer network adalah jaringan komputer yang terdiri dari dua buah komputer yang kedudukan komputernya sama,jadi setiap computer yang terhubung ke dalam jaringan tersebut dapat berfungsi sebagai client maupun server.Jadi pada jaringan tersebut tidak mempunyai komputer server sebagai komputer induk.

2. Client server

Client Server adalah type jaringan yang dimana didalamnya terdapat perbedaan kedudukan, dimana pada jaringan itu terdapat dua fungsi pada masing-masing computer tersebut,yaitu ada yang disebut dengan server dan client .server berfungsi sebagai penyedia layanan service baik hardware maupun software yang diperlukan oleh clientnya, sedangkan client hanya dapat menggunakan pasilitas layanan yang disediakan oleh server.

3. Work station

Workstation dimana seluruh konfigurasi dan seluruh system dikuasai oleh server dan diatur seluruhnya oleh seorang Administrator, disini client hanyalah memakai layanan yang telah disediakan.

Teknik Pengkabelan Kabel Jaringan LAN

Ternyata menyambung Kabel LAN RJ45 itu tidak serumit yang kita bayangkan. Kalau selama ini kita hanya "terima bersih" karena selalu dikerjakan oleh bagian MIS atau para jagoan jaringan saja, kali ini silahkan mencoba melakukannya sendiri. Bisa diterapkan apabila anda ingin bikin jaringan warnet, kantor kecil misalnya. Atau bisa juga buat sampingan mumpung OT lagi seret di jaman krisis gini :-).

Ternyata menyambung Kabel LAN RJ45 itu tidak serumit yang kita bayangkan. Kalau selama ini kita hanya "terima bersih" karena selalu dikerjakan oleh bagian MIS atau para jagoan jaringan saja, kali ini silahkan mencoba melakukannya sendiri. Bisa diterapkan apabila anda ingin bikin jaringan warnet, kantor kecil misalnya. Atau bisa juga buat sampingan mumpung OT lagi seret di jaman krisis gini :-).OK, kita mulai, pertama siapin aja peralatannya:

1> Crimping Tool, pilih yang gerakan penekanannya vertikal, biasanya hasilnya lebih bagus bila dibandingkan yang horizontal (gerakan mata crimping sejajar dengan gerakan penekanan tangan)

pilih yang ini -->

jangan pilih ini-->

jangan pilih ini-->

berdasarkan pengalaman penulis waktu belajar jaringan, yang horizontal sering banget errornya. setelah ditinjau secara mekanikal, gerakkannya gak berbarengan gitulho. jadi ya mubazir deh, yang awalnya ngirit karena lebih murah, malah jadi dobel belinya.

2> LAN tester

3> Gunting

Bahan-bahan:

1.>Kabel LAN dan Plug RJ45

Cara menyambungnya:

1> Potong kabel sepanjang yang diinginkan

2> Kupas kulit bagian luarnya sepanjang sekitar 1cm dari ujungnya, lihat gambar diatas.

3> Susun kabel-kabel kecil didalamnya dengan urutan seperti ilustrasi berikut:

Susunan Stright

1.>Kabel LAN dan Plug RJ45

Cara menyambungnya:

1> Potong kabel sepanjang yang diinginkan

2> Kupas kulit bagian luarnya sepanjang sekitar 1cm dari ujungnya, lihat gambar diatas.

3> Susun kabel-kabel kecil didalamnya dengan urutan seperti ilustrasi berikut:

Susunan Stright

1> Orange-putih

2> Orange

3> Hijau-putih

4> Biru

5> Biru-putih

6> Hijau

7> Coklat-putih

8> Coklat

ujung satunya persis sama

Susunan Cross

1> Hijau-putih

2> Hijau

3> Orang-putih

4> Biru

5> Biru-putih

6> Orange

7> Coklat-putih

8> Coklat

2> Hijau

3> Orang-putih

4> Biru

5> Biru-putih

6> Orange

7> Coklat-putih

8> Coklat

Sedangkan ujung satunya lagi

1> Orange-putih

2> Orange

3> Hijau-putih

4> Biru

5> Biru-putih

6> Hijau

7> Coklat-putih

8> Coklat

2> Orange

3> Hijau-putih

4> Biru

5> Biru-putih

6> Hijau

7> Coklat-putih

8> Coklat

Kapan kita pakai Stright dan Cross? Ya itu sempat menjadi pertanyaan penulis, untunglah ada Pak Delpra yang membimbing penulis dan tim Kerjainsendiri.com pada project setting jaringan di sebuah warnet. Kata beliau, Stright digunakan jika akan menghubungkan komputer dengan switch/hub, sedangkan Cross digunakan jika akan menghubungkan 2 buah komputer tanpa switch/hub atau bisa juga menghubungkan 2 buah switch/hub. Jadi gitu.

4> Rapikan susunan kabel dengan cara meratakan ujungnya dengan menggunakan gunting.

Maksudnya sih baik, biar kabelnya kena ama connector RJ 45 dengan bagus, jadi nyambung semua gitu.

5> Masukkan ke RJ45

6> Tekan handle crimping tools

7> Selesai, lakukan hal yang sama pada ujung satunya lagi

8> Test dengan LAN tester

Jika memakai sistem stright, maka lampu no 1 sampai 8 harus hidup

1 --> 1

2 --> 2

3 --> 3

4 --> 4

3 --> 3

4 --> 4

5 --> 5

6 --> 6

7 --> 7

8 --> 8

Sebaliknya Jika memakai sistem cross, maka susunan lampu hidup sbb:

1 --> 3

1 --> 3

2 --> 6

3 --> 1

3 --> 1

4 --> 4

5 --> 5

6 --> 2

7 --> 7

8 --> 8

6 --> 2

7 --> 7

8 --> 8

Selasa, 12 Juli 2011

Pengamanan Jaringan

Autentikasi, adalah proses dalam rangka validasi user pada saat memasuki sistem. Nama dan password dari user dicek melalui proses yang mengecek langsung ke daftar mereka yang diberikan hak untuk memasuki sistem tersebut. Sifat mengetahui bahwa data yang diterima adalah sama dengan data yang dikirim dan bahwa pengirim yang mengklaim adalah benar-benar pengirim sebenarnya

Enkripsi atau mengkodekan merupakan proses untuk mengubah sebuah pesan (informasi) sehingga tidak dapat dilihat tanpa menggunakan suatu kata kunci. Enkripsi adalah cara yang paling efektif untuk memperoleh pengamanan data. Untuk membaca file yang di-enkrip, kita harus mempunyai akses terhadap kata sandi yang memungkinkan kita men-dekrip pesan tersebut. Data yang tidak di-enkrip disebut plaintext, sedangkan yang di-enkrip disebut ciphertext. Sebuah pesan dalam bentuk plaintext diubah dengan encryption menjadi ciphertext. Proses sebaliknya, untuk mengembalikan ciphertext ke plaintext disebut decryption. Menurut ISO 7498-2 istilah yang lebih tepat untuk encryption adalah enchipher sedangkan istilah yang lebih tepat untuk decryption adalah decipher. Encryption menggunakan algoritma tertentu untuk mengacak pesan. Umumnya algoritma enkripsi dapat dibagi menjadi dua kelompok: algoritma untuk private key system dan algoritma untuk public key system. Contoh untuk algoritma yang digunakan di private key system adalah DES dan IDEA, sedangkan contoh algoritma yang digunakan di public key system adalah RSA dan ECC.

Cara melindungi LAN :

1. VLAN (Virtual Local Area Network)

Suatu model jaringan yang tidak terbatas pada lokasi fisik seperti LAN , hal ini mengakibatkan suatu network dapat dikonfigurasi secara virtual tanpa harus menuruti lokasi fisik peralatan. Penggunaan VLAN akan membuat pengaturan jaringan menjadi sangat fleksibel dimana dapat dibuat segmen yang bergantung pada organisasi atau departemen, tanpa bergantung pada lokasi workstation.

2. Firewall

Suatu cara/sistem/mekanisme yang diterapkan baik terhadap hardware , software ataupun sistem itu sendiri dengan tujuan untuk melindungi, baik dengan menyaring, membatasi atau bahkan menolak suatu atau semua hubungan/kegiatan suatu segmen pada jaringan pribadi dengan jaringan luar yang bukan merupakan ruang lingkupnya. Segmen tersebut dapat merupakan sebuah workstation, server, router, atau local area network (LAN) anda.

3.RADIUS / TACACS Server TACACS (Terminal Access Controller Access-Control SystemServer)

1. VLAN (Virtual Local Area Network)

Suatu model jaringan yang tidak terbatas pada lokasi fisik seperti LAN , hal ini mengakibatkan suatu network dapat dikonfigurasi secara virtual tanpa harus menuruti lokasi fisik peralatan. Penggunaan VLAN akan membuat pengaturan jaringan menjadi sangat fleksibel dimana dapat dibuat segmen yang bergantung pada organisasi atau departemen, tanpa bergantung pada lokasi workstation.

2. Firewall

Suatu cara/sistem/mekanisme yang diterapkan baik terhadap hardware , software ataupun sistem itu sendiri dengan tujuan untuk melindungi, baik dengan menyaring, membatasi atau bahkan menolak suatu atau semua hubungan/kegiatan suatu segmen pada jaringan pribadi dengan jaringan luar yang bukan merupakan ruang lingkupnya. Segmen tersebut dapat merupakan sebuah workstation, server, router, atau local area network (LAN) anda.

3.RADIUS / TACACS Server TACACS (Terminal Access Controller Access-Control SystemServer)

merupakan protokol yang menyediakan layanan akses kontrol pada router, switch, dan peralatan jaringan lainnyadigunakan untuk mempermudah dalam pengelolaan authentikasi, authorization dan accounting menjadi terpusat. Bayangkan jika kita mempunyai banyak router atau switch, jika kita ingin mengganti password maka akan memerlukan waktu yang banyak jika mengganti satu persatu maka disinilah Server tacacs berperan.

Tujuan Keamanan Jaringan Komputer :

• Availability / Ketersediaan

• Reliability / Kehandalan

• Confidentiality / Kerahasiaan

Faktor- Faktor Penyebab Resiko Dalam Jaringan Komputer :

Jaringan komputer moderen adalah entitas dari banyak komponen kecil. Disini akan dijelaskan beberapa titik lemah dari komponen yang berbeda.

Jaringan komputer moderen adalah entitas dari banyak komponen kecil. Disini akan dijelaskan beberapa titik lemah dari komponen yang berbeda.

1. Weak protocols (protokol yang lemah).

Komunikasi Jaringan komputer menggunakan protokol antara client dan server. Kebanyakan dari protokol yang digunakan saat ini merupakan protocol yang telah digunakan beberapa dasawarsa belakangan. Protokol lama ini, seperti File Transmission Protocol (FTP), TFTP ataupun telnet, tidak didesain untuk menjadi benar-benar aman. Malahan faktanya kebanyakan dari protocol ini sudah seharusnya digantikan dengan protokol yang jauh lebih aman, dikarenakan banyak titik rawan yang dapat menyebabkan pengguna (user) yang tidak bertanggung jawab dapat melakukan eksploitasi. Sebagai contoh, seseorang dengan mudah dapat mengawasi “traffic” dari telnet dan dapat mencari tahu nama user dan password.

2. Software issue (masalah perangkat lunak).

Menjadi sesuatu yang mudah untuk melakukan eksploitasi celah pada perangkat lunak. Celah ini biasanya tidak secara sengaja dibuat tapi kebanyakan semua orang mengalami kerugian dari kelemahan seperti ini. Celah ini biasanya dibakukan bahwa apapun yang dijalankan oleh “root” pasti mempunyai akses “root”, yaitu kemampuan untuk melakukan segalanya didalam system tersebut. Eksploitasi yang sebenarnya mengambil keuntungan dari lemahnya penanganan data yang tidak diduga oleh pengguna, sebagai contoh, buffer overflow dari celah kemanan”format string” merupakan hal yang biasa saat ini. Eksploitasi terhadap celah tersebut akan menuju kepada situasi dimana hak akses pengguna akan dapat dinaikkan ke tingkat akses yang lebih tinggi. Ini disebut juga dengan “rooting” sebuah “host” dikarenakan penyerang biasanya membidik untuk mendapatkan hak akses “root”.

3. Buffer overflow.

“Buffer overflow” mempunyai arti sama dengan istilahnya. Programmer telah mengalokasikan sekian besar memory untuk beberapa variabel spesifik. Bagaimanapun juga, dengan celah keamanan ini, maka variabel ini dapat dipaksa menuliskan kedalam “stack” tanpa harus melakukan pengecekan kembali bila panjang variabel tersebut diizinkan. Jika data yang berada didalam buffer ternyata lebih panjang daripada yang diharapkan, maka kemungkinan akan melakukan penulisan kembali stack frame dari “return address” sehingga alamat dari proses eksekusi program dapat dirubah. Penulis “malicious code” biasanya akan akan melakukan eksploitasi terhadap penulisan kembali “return address” dengan merubah “return address” kepada “shellcode” pilihan mereka sendiri untuk melakukan pembatalan akses “shell” dengan menggunakan hak akses dari “user-id” dari program yang tereksploitasi tersebut. “Shellcode” ini tidak harus disertakan dalam program yang tereksploitasi, tetapi biasanya dituliskan ke dalam bagian celah dari “buffer”. Ini merupakan trik yang biasa digunakan pada variabel “environment” seperti ini. “Buffer overflow” adalah masalah fundamental berdasarkan dari arsitektur komputasi modern.Ruang untuk variabel dan kode itu sendiri tidak dapat dipisahkan kedalam blok yang berbeda didalam “memory”. Sebuah perubahan didalam arsitektur dapat dengan mudah menyelesaikan masalah ini, tapi perubahan bukan sesuatu yang mudah untuk dilakukan dikarenakan arsitektur yang digunakan saat ini sudah sangat banyak digunakan.

4. Format string.

Metode penyerangan “format string” merupakan sebuah metode penyerangan baru, ini diumumkan kepada publik diakhir tahun 2000. Metode ini ditemukan oleh hacker 6 bulan sebelum diumumkan kepada masyarakat luas. Secara fundamental celah ini mengingatkan kita akan miripnya dengan celah “buffer overflow”. Kecuali celah tersebut tercipta dikarenakan kemalasan (laziness), ketidakpedulian (ignorance), atau programmer yang mempunyai skill pas-pasan. Celah “format string” biasanya disebabkan oleh kurangnya “format string” seperti “%s” di beberapa bagian dari program yang menciptakan output, sebagai contoh fungsi printf() di C/C++. Bila input diberikan dengan melewatkan “format string” seperti “%d” dan “%s”kepada program maka dengan mudah melihat “stack dump” atau penggunaan teknik seperti pada “buffer overflow”. Celah ini berdasarkan pada “truncated format string” dari “input”. Ini merujuk kepada situasi dimana secara external, data yang disuplai yang diinterpretasikan sebagai bagian dari “format string argument”. Dengan secara spesial membuat suatu input dapat menyebabkan program yang bermasalah menunjukkan isi memory dan juga kontrol kepada eksekusi program dengan menuliskan apa saja kepada lokasi pilihan sama seperti pada eksploitasi “overflow”.

5. Hardware issue (masalah perangkat keras).

Biasanya perangkat keras tidak mempunyai masalah pada penyerangan yang terjadi. Perangkat lunak yang dijalankan oleh perangkat keras dan kemungkinan kurangnya dokumentasi spesifikasi teknis merupakan suatu titik lemah. Berikut ini merupakan contoh bagaimana perangkat keras mempunyai masalah dengan keamanan. ·

6. Misconfiguration (konfigurasi yang salah).

Kesalahan konfigurasi pada server dan perangkat keras (hardware) sangat sering membuat para penyusup dapat masuk kedalam suatu system dengan mudah. Sebagai contoh, penggantian halaman depan suatu situs dikarenakan kesalahan konfigurasi pada perangkat lunak “www-server” ataupun modulnya. Konfigurasi yang tidak hati-hati dapat menyebabkan usaha penyusupan menjadi jauh lebih mudah terlebih jika ada pilihan lain yang dapat diambil oleh para penyusup. Sebagai contoh, sebuah server yang menjalankan beberapa layanan SSH dapat dengan mudah disusupi apabila mengijinkan penggunaan protokol versi 1 atau “remote root login” (RLOGIN) diizinkan. Kesalahan konfigurasi yang jelas ini menyebabkan terbukanya celah kemanan dengan penggunaan protokol versi 1, seperti “buffer overflow” yang dapat menyebabkan penyusup dapat mengambil hak akses “root” ataupun juga dengan menggunakan metode “brute-force password” untuk dapat menebak password “root”.

7. DoS, DDoS.

Serangan Denial of Service adalah serangan yang mengakibatkan setiap korbannya akan berhenti merespon atau “bertingkah” tidak lazim. Contoh serangan klasik “DoS” adalah “Ping of Death” dan “Syn Flood” yang untungnya sudah hampir tidak dapat dijumpai pada saat sekarang. Biasanya serangan DoS menyerang celah yang terdapat pada layanan system atau pada protokol jaringan kerja untuk menyebabkan layanan tidak dapat digunakan. Tehnik yang lainnya adalah menyebabkan system korban “tersedak” dikarenakan banyaknya paket yang diterima yang harus diproses melebihi kemampuan dari system itu sendiri atau menyebabkan terjadinya “bottleneck” pada bandwidth yang dipakai oleh system. Serangan “Distributed Denial of Service” (DDoS) merupakan tipe serangan yang lebih terorganisasi. Jenis serangan ini biasanya membutuhkan persiapan dan juga taktik untuk dapat menjatuhkan korbannya dengan cepat dan sebelumnya biasanya para penyerang akan mencari system kecil yang dapat dikuasai dan setelah mendapat banyak system kecil maka penyerang akan menyerang system yang besar dengan menjalankan ribuan bahkan puluhan ribu system kecil secara bersamaan untuk menjatuhkan sebuah system yang besar. Worm “MyDoom” yang terkenal itu dibuat untuk melancarkan serangan besar-besaran dari puluhan ribu system yang terinfeksi untuk menyerang situs www.sco.com. Serangan itu sukses besar yang menyebabkan www.sco.com harus dipindahkan dari DNS untuk dapat menjalankan kembali layanan.

8. Viruses (virus).

Salah satu definisi dari program virus adalah menyisipkan dirinya kepada objek lain seperti file executable dan beberapa jenis dokumen yang banyak dipakai orang. Selain kemampuan untuk mereplikasi dirinya sendiri, virus dapat menyimpan dan menjalankan sebuah tugas spesifik. Tugas tersebut bisa bersifat menghancurkan atau sekedar menampilkan sesuatu ke layar monitor korban dan bisa saja bertugas untuk mencari suatu jenis file untuk dikirimkan secara acak ke internet bahkan dapat melakukan format pada hard disk korban. Virus yang tersebar di internet yang belum dikenali tidak akan dapat ditangkap oleh program antivirus ataupun semacamnya yang meskipun korban telah terjangkiti tetapi tidak mengetahuinya. Perangkat lunak antivirus biasanya mengenali virus atau calon virus melalui tanda yang spesifik yang terdapat pada bagian inti virus itu sendiri. Beberapa virus menggunakan tehnik polymorphic agar luput terdeteksi oleh antivirus. Kebiasaan virus polymorphic adalah merubah dirinya pada setiap infeksi yang terjadi yang menyebabkan pendeteksian menjadi jauh lebih sulit. Praktisnya setiap platform komputer mempunyai virus masing-masing dan ada beberapa virus yang mempunyai kemampuan menjangkiti beberapa platform yang berbeda (multi-platform). Virus multi-platform biasanya menyerang executable ataupun dokumen pada Windows dikarenakan kepopuleran oleh system operasi Microsoft Windows dan Microsoft Office sehingga banyak ditemukan virus yang bertujuan untuk menghancurkan “kerajaan” Microsoft Corp.

9. Worms.

Sebuah “worm” komputer merupakan program yang menyebar sendiri dengan cara mengirimkan dirinya sendiri ke system yang lainnya. Worm tidak akan menyisipkan dirinya kepada objek lain. Pada saat sekarang banyak terjadi penyebaran worm dikarenakan para pengguna komputer tidak melakukan update pada perangkat lunak yang mereka gunakan, yang dimana ini berarti, sebagai contoh, Outlook Express mempunyai fungsi yang dapat mengizinkan eksekusi pada file sisipan (attachment) e-mail tanpa campur tangan dari pengguna komputer itu sendiri.

10. Trojan horse.

Trojan horse adalah program yang berpura-pura tidak berbahaya tetapi sebenarnya mereka sesuatu yang lain. Salah fungsi yang biasa terdapat pada “trojan horse” adalah melakukan instalasi “backdoor” sehingga si pembuat program dapat menyusup kedalam komputer atau system korban.

11. Junk mail (surat sampah).

“junk mail” sesungguhnya bukan suatu ancaman keamanan yang serius, tetapi dengan penyebaran virus dan worm melalui e-mail, maka jumlah junk mail juga ikut bertambah. Ancaman keamanan sesungguhnya bukan dari e-mail sampah itu sendiri melainkan file sisipannya (attachment) yang patut diwaspadai dikarenakan penyebaran virus dan worm menggunakan metode ini.

12. Time bomb (bom waktu).

“Time bomb” adalah program yang mempunyai tugas tetapi dengan waktu tertentu baru akan menjalankan tugasnya. Beberapa jenis virus dan worm juga mempunyai kesamaan fungsi dengan aplikasi ini. Time bomb berbeda dengan virus ataupun worm dikarenakan dia tidak melakukan replikasi terhadap dirinya tetapi melakukan instalasi sendiri kedalam system.

- Hacker

1. Orang yang secara diam-diam mempelajari sistem yang biasanya sukar dimengerti untuk kemudian mengelolanya dan men-share hasil ujicoba yang dilakukannya.

2. Hacker tidak merusak sistem

- Craker

1. Orang yang secara diam-diam mempelajari sistem dengan maksud jahat

2. Muncul karena sifat dasar manusia yang selalu ingin membangun (salah satunya merusak)

– Ciri-ciri cracker :

• Bisa membuat program C, C++ atau pearl

• Memiliki pengetahuan TCP/IP

• Menggunakan internet lebih dari 50 jam per-bulan

• Menguasai sistem operasi UNIX atau VMS

• Suka mengoleksi software atau hardware lama

• Terhubung ke internet untuk menjalankan aksinya

• Melakukan aksinya pada malam hari, dengan alasan waktu yang memungkinkan, jalur komunikasi tidak padat, tidak mudah diketahui orang lain

– Penyebab cracker melakukan penyerangan :

• spite, kecewa, balas dendam

• sport, petualangan

• profit, mencari keuntungan dari imbalan orang lain

• stupidity, mencari perhatian

• cruriosity, mencari perhatian

• politics, alasan politis

* Different Types of Attacking (jenis-jenis serangan) Scanning.

a) Scanning

adalah metode bagaimana caranya mendapatkan informasi sebanyak-banyaknya dari IP/Network korban. Biasanya “scanning” dijalankan secara otomatis mengingat “scanning” pada “multiple-host” sangat menyita waktu. “Hackers” biasanya mengumpulkan informasi dari hasil “scanning” ini. Dengan mengumpulkan informasi yang dibutuhkan maka “hackers” dapat menyiapkan serangan yang akan dilancarkannya. Nmap merupakan sebuah network scanner yang banyak digunakan oleh para professional dibidang network security, walaupun ada tool yang khusus dibuat untuk tujuan hacking, tapi belum dapat mengalahkan kepopuleran nmap. Nessus juga merupakan network scanner tapi juga akan melaporkan apabila terdapat celah keamana pada target yang diperiksanya. Hacker biasanya menggunakan Nessus untuk pengumpulan informasi sebelum benar-benar meluncurkan serangan. Untungnya beberapa scanner meninggalkan “jejak” yang unik yang memungkinkan para System administrator untuk mengetahui bahwa system mereka telah di-scanning sehingga mereka bisa segera membaca artikel terbaru yang berhubungan dengan informasi log.

b) Password cracking.

“Brute-force” adalah sebuah tehnik dimana akan dicobakan semua kemungkinan kata kunci (password) untuk bisa ditebak untuk bisa mengakses kedalam sebuah system. Membongkar kata kunci dengan tehnik ini sangat lambat tapi efisien, semua kata kunci dapat ditebak asalkan waktu tersedia. Untuk membalikkan “hash” pada kata kunci merupakan suatu yang hal yang mustahil, tapi ada beberapa cara untuk membongkar kata kunci tersebut walaupun tingkat keberhasilannya tergantung dari kuat lemahnya pemilihan kata kunci oleh pengguna. Bila seseorang dapat mengambil data “hash” yang menyimpan kata kunci maka cara yang lumayan efisien untuk dipakai adalah dengan menggunakan metode “dictionary attack” yang dapat dilakukan oleh utility John The Ripper. Masih terdapat beberapa cara lainnya seperti “hash look-up table” tapi sangat menyita “resources” dan waktu.

Komunikasi Jaringan komputer menggunakan protokol antara client dan server. Kebanyakan dari protokol yang digunakan saat ini merupakan protocol yang telah digunakan beberapa dasawarsa belakangan. Protokol lama ini, seperti File Transmission Protocol (FTP), TFTP ataupun telnet, tidak didesain untuk menjadi benar-benar aman. Malahan faktanya kebanyakan dari protocol ini sudah seharusnya digantikan dengan protokol yang jauh lebih aman, dikarenakan banyak titik rawan yang dapat menyebabkan pengguna (user) yang tidak bertanggung jawab dapat melakukan eksploitasi. Sebagai contoh, seseorang dengan mudah dapat mengawasi “traffic” dari telnet dan dapat mencari tahu nama user dan password.

2. Software issue (masalah perangkat lunak).

Menjadi sesuatu yang mudah untuk melakukan eksploitasi celah pada perangkat lunak. Celah ini biasanya tidak secara sengaja dibuat tapi kebanyakan semua orang mengalami kerugian dari kelemahan seperti ini. Celah ini biasanya dibakukan bahwa apapun yang dijalankan oleh “root” pasti mempunyai akses “root”, yaitu kemampuan untuk melakukan segalanya didalam system tersebut. Eksploitasi yang sebenarnya mengambil keuntungan dari lemahnya penanganan data yang tidak diduga oleh pengguna, sebagai contoh, buffer overflow dari celah kemanan”format string” merupakan hal yang biasa saat ini. Eksploitasi terhadap celah tersebut akan menuju kepada situasi dimana hak akses pengguna akan dapat dinaikkan ke tingkat akses yang lebih tinggi. Ini disebut juga dengan “rooting” sebuah “host” dikarenakan penyerang biasanya membidik untuk mendapatkan hak akses “root”.

3. Buffer overflow.

“Buffer overflow” mempunyai arti sama dengan istilahnya. Programmer telah mengalokasikan sekian besar memory untuk beberapa variabel spesifik. Bagaimanapun juga, dengan celah keamanan ini, maka variabel ini dapat dipaksa menuliskan kedalam “stack” tanpa harus melakukan pengecekan kembali bila panjang variabel tersebut diizinkan. Jika data yang berada didalam buffer ternyata lebih panjang daripada yang diharapkan, maka kemungkinan akan melakukan penulisan kembali stack frame dari “return address” sehingga alamat dari proses eksekusi program dapat dirubah. Penulis “malicious code” biasanya akan akan melakukan eksploitasi terhadap penulisan kembali “return address” dengan merubah “return address” kepada “shellcode” pilihan mereka sendiri untuk melakukan pembatalan akses “shell” dengan menggunakan hak akses dari “user-id” dari program yang tereksploitasi tersebut. “Shellcode” ini tidak harus disertakan dalam program yang tereksploitasi, tetapi biasanya dituliskan ke dalam bagian celah dari “buffer”. Ini merupakan trik yang biasa digunakan pada variabel “environment” seperti ini. “Buffer overflow” adalah masalah fundamental berdasarkan dari arsitektur komputasi modern.Ruang untuk variabel dan kode itu sendiri tidak dapat dipisahkan kedalam blok yang berbeda didalam “memory”. Sebuah perubahan didalam arsitektur dapat dengan mudah menyelesaikan masalah ini, tapi perubahan bukan sesuatu yang mudah untuk dilakukan dikarenakan arsitektur yang digunakan saat ini sudah sangat banyak digunakan.

4. Format string.

Metode penyerangan “format string” merupakan sebuah metode penyerangan baru, ini diumumkan kepada publik diakhir tahun 2000. Metode ini ditemukan oleh hacker 6 bulan sebelum diumumkan kepada masyarakat luas. Secara fundamental celah ini mengingatkan kita akan miripnya dengan celah “buffer overflow”. Kecuali celah tersebut tercipta dikarenakan kemalasan (laziness), ketidakpedulian (ignorance), atau programmer yang mempunyai skill pas-pasan. Celah “format string” biasanya disebabkan oleh kurangnya “format string” seperti “%s” di beberapa bagian dari program yang menciptakan output, sebagai contoh fungsi printf() di C/C++. Bila input diberikan dengan melewatkan “format string” seperti “%d” dan “%s”kepada program maka dengan mudah melihat “stack dump” atau penggunaan teknik seperti pada “buffer overflow”. Celah ini berdasarkan pada “truncated format string” dari “input”. Ini merujuk kepada situasi dimana secara external, data yang disuplai yang diinterpretasikan sebagai bagian dari “format string argument”. Dengan secara spesial membuat suatu input dapat menyebabkan program yang bermasalah menunjukkan isi memory dan juga kontrol kepada eksekusi program dengan menuliskan apa saja kepada lokasi pilihan sama seperti pada eksploitasi “overflow”.

5. Hardware issue (masalah perangkat keras).

Biasanya perangkat keras tidak mempunyai masalah pada penyerangan yang terjadi. Perangkat lunak yang dijalankan oleh perangkat keras dan kemungkinan kurangnya dokumentasi spesifikasi teknis merupakan suatu titik lemah. Berikut ini merupakan contoh bagaimana perangkat keras mempunyai masalah dengan keamanan. ·

6. Misconfiguration (konfigurasi yang salah).

Kesalahan konfigurasi pada server dan perangkat keras (hardware) sangat sering membuat para penyusup dapat masuk kedalam suatu system dengan mudah. Sebagai contoh, penggantian halaman depan suatu situs dikarenakan kesalahan konfigurasi pada perangkat lunak “www-server” ataupun modulnya. Konfigurasi yang tidak hati-hati dapat menyebabkan usaha penyusupan menjadi jauh lebih mudah terlebih jika ada pilihan lain yang dapat diambil oleh para penyusup. Sebagai contoh, sebuah server yang menjalankan beberapa layanan SSH dapat dengan mudah disusupi apabila mengijinkan penggunaan protokol versi 1 atau “remote root login” (RLOGIN) diizinkan. Kesalahan konfigurasi yang jelas ini menyebabkan terbukanya celah kemanan dengan penggunaan protokol versi 1, seperti “buffer overflow” yang dapat menyebabkan penyusup dapat mengambil hak akses “root” ataupun juga dengan menggunakan metode “brute-force password” untuk dapat menebak password “root”.

7. DoS, DDoS.

Serangan Denial of Service adalah serangan yang mengakibatkan setiap korbannya akan berhenti merespon atau “bertingkah” tidak lazim. Contoh serangan klasik “DoS” adalah “Ping of Death” dan “Syn Flood” yang untungnya sudah hampir tidak dapat dijumpai pada saat sekarang. Biasanya serangan DoS menyerang celah yang terdapat pada layanan system atau pada protokol jaringan kerja untuk menyebabkan layanan tidak dapat digunakan. Tehnik yang lainnya adalah menyebabkan system korban “tersedak” dikarenakan banyaknya paket yang diterima yang harus diproses melebihi kemampuan dari system itu sendiri atau menyebabkan terjadinya “bottleneck” pada bandwidth yang dipakai oleh system. Serangan “Distributed Denial of Service” (DDoS) merupakan tipe serangan yang lebih terorganisasi. Jenis serangan ini biasanya membutuhkan persiapan dan juga taktik untuk dapat menjatuhkan korbannya dengan cepat dan sebelumnya biasanya para penyerang akan mencari system kecil yang dapat dikuasai dan setelah mendapat banyak system kecil maka penyerang akan menyerang system yang besar dengan menjalankan ribuan bahkan puluhan ribu system kecil secara bersamaan untuk menjatuhkan sebuah system yang besar. Worm “MyDoom” yang terkenal itu dibuat untuk melancarkan serangan besar-besaran dari puluhan ribu system yang terinfeksi untuk menyerang situs www.sco.com. Serangan itu sukses besar yang menyebabkan www.sco.com harus dipindahkan dari DNS untuk dapat menjalankan kembali layanan.

8. Viruses (virus).

Salah satu definisi dari program virus adalah menyisipkan dirinya kepada objek lain seperti file executable dan beberapa jenis dokumen yang banyak dipakai orang. Selain kemampuan untuk mereplikasi dirinya sendiri, virus dapat menyimpan dan menjalankan sebuah tugas spesifik. Tugas tersebut bisa bersifat menghancurkan atau sekedar menampilkan sesuatu ke layar monitor korban dan bisa saja bertugas untuk mencari suatu jenis file untuk dikirimkan secara acak ke internet bahkan dapat melakukan format pada hard disk korban. Virus yang tersebar di internet yang belum dikenali tidak akan dapat ditangkap oleh program antivirus ataupun semacamnya yang meskipun korban telah terjangkiti tetapi tidak mengetahuinya. Perangkat lunak antivirus biasanya mengenali virus atau calon virus melalui tanda yang spesifik yang terdapat pada bagian inti virus itu sendiri. Beberapa virus menggunakan tehnik polymorphic agar luput terdeteksi oleh antivirus. Kebiasaan virus polymorphic adalah merubah dirinya pada setiap infeksi yang terjadi yang menyebabkan pendeteksian menjadi jauh lebih sulit. Praktisnya setiap platform komputer mempunyai virus masing-masing dan ada beberapa virus yang mempunyai kemampuan menjangkiti beberapa platform yang berbeda (multi-platform). Virus multi-platform biasanya menyerang executable ataupun dokumen pada Windows dikarenakan kepopuleran oleh system operasi Microsoft Windows dan Microsoft Office sehingga banyak ditemukan virus yang bertujuan untuk menghancurkan “kerajaan” Microsoft Corp.

9. Worms.

Sebuah “worm” komputer merupakan program yang menyebar sendiri dengan cara mengirimkan dirinya sendiri ke system yang lainnya. Worm tidak akan menyisipkan dirinya kepada objek lain. Pada saat sekarang banyak terjadi penyebaran worm dikarenakan para pengguna komputer tidak melakukan update pada perangkat lunak yang mereka gunakan, yang dimana ini berarti, sebagai contoh, Outlook Express mempunyai fungsi yang dapat mengizinkan eksekusi pada file sisipan (attachment) e-mail tanpa campur tangan dari pengguna komputer itu sendiri.

10. Trojan horse.

Trojan horse adalah program yang berpura-pura tidak berbahaya tetapi sebenarnya mereka sesuatu yang lain. Salah fungsi yang biasa terdapat pada “trojan horse” adalah melakukan instalasi “backdoor” sehingga si pembuat program dapat menyusup kedalam komputer atau system korban.

11. Junk mail (surat sampah).

“junk mail” sesungguhnya bukan suatu ancaman keamanan yang serius, tetapi dengan penyebaran virus dan worm melalui e-mail, maka jumlah junk mail juga ikut bertambah. Ancaman keamanan sesungguhnya bukan dari e-mail sampah itu sendiri melainkan file sisipannya (attachment) yang patut diwaspadai dikarenakan penyebaran virus dan worm menggunakan metode ini.

12. Time bomb (bom waktu).

“Time bomb” adalah program yang mempunyai tugas tetapi dengan waktu tertentu baru akan menjalankan tugasnya. Beberapa jenis virus dan worm juga mempunyai kesamaan fungsi dengan aplikasi ini. Time bomb berbeda dengan virus ataupun worm dikarenakan dia tidak melakukan replikasi terhadap dirinya tetapi melakukan instalasi sendiri kedalam system.

- Hacker

1. Orang yang secara diam-diam mempelajari sistem yang biasanya sukar dimengerti untuk kemudian mengelolanya dan men-share hasil ujicoba yang dilakukannya.

2. Hacker tidak merusak sistem

- Craker

1. Orang yang secara diam-diam mempelajari sistem dengan maksud jahat

2. Muncul karena sifat dasar manusia yang selalu ingin membangun (salah satunya merusak)

– Ciri-ciri cracker :

• Bisa membuat program C, C++ atau pearl

• Memiliki pengetahuan TCP/IP

• Menggunakan internet lebih dari 50 jam per-bulan

• Menguasai sistem operasi UNIX atau VMS

• Suka mengoleksi software atau hardware lama

• Terhubung ke internet untuk menjalankan aksinya

• Melakukan aksinya pada malam hari, dengan alasan waktu yang memungkinkan, jalur komunikasi tidak padat, tidak mudah diketahui orang lain

– Penyebab cracker melakukan penyerangan :

• spite, kecewa, balas dendam

• sport, petualangan

• profit, mencari keuntungan dari imbalan orang lain

• stupidity, mencari perhatian

• cruriosity, mencari perhatian

• politics, alasan politis

* Different Types of Attacking (jenis-jenis serangan) Scanning.

a) Scanning

adalah metode bagaimana caranya mendapatkan informasi sebanyak-banyaknya dari IP/Network korban. Biasanya “scanning” dijalankan secara otomatis mengingat “scanning” pada “multiple-host” sangat menyita waktu. “Hackers” biasanya mengumpulkan informasi dari hasil “scanning” ini. Dengan mengumpulkan informasi yang dibutuhkan maka “hackers” dapat menyiapkan serangan yang akan dilancarkannya. Nmap merupakan sebuah network scanner yang banyak digunakan oleh para professional dibidang network security, walaupun ada tool yang khusus dibuat untuk tujuan hacking, tapi belum dapat mengalahkan kepopuleran nmap. Nessus juga merupakan network scanner tapi juga akan melaporkan apabila terdapat celah keamana pada target yang diperiksanya. Hacker biasanya menggunakan Nessus untuk pengumpulan informasi sebelum benar-benar meluncurkan serangan. Untungnya beberapa scanner meninggalkan “jejak” yang unik yang memungkinkan para System administrator untuk mengetahui bahwa system mereka telah di-scanning sehingga mereka bisa segera membaca artikel terbaru yang berhubungan dengan informasi log.

b) Password cracking.

“Brute-force” adalah sebuah tehnik dimana akan dicobakan semua kemungkinan kata kunci (password) untuk bisa ditebak untuk bisa mengakses kedalam sebuah system. Membongkar kata kunci dengan tehnik ini sangat lambat tapi efisien, semua kata kunci dapat ditebak asalkan waktu tersedia. Untuk membalikkan “hash” pada kata kunci merupakan suatu yang hal yang mustahil, tapi ada beberapa cara untuk membongkar kata kunci tersebut walaupun tingkat keberhasilannya tergantung dari kuat lemahnya pemilihan kata kunci oleh pengguna. Bila seseorang dapat mengambil data “hash” yang menyimpan kata kunci maka cara yang lumayan efisien untuk dipakai adalah dengan menggunakan metode “dictionary attack” yang dapat dilakukan oleh utility John The Ripper. Masih terdapat beberapa cara lainnya seperti “hash look-up table” tapi sangat menyita “resources” dan waktu.

c) Rootkit.

“Rootkit” adalah alat untuk menghilangkan jejak apabila telah dilakukan penyusupan. Rootkit biasanya mengikutkan beberapa tool yang dipakai oleh system dengan sudah dimodifikasi sehingga dapat menutupi jejak. Sebagai contoh, memodifikasi “PS” di linux atau unix sehingga tidak dapat melihat background process yang berjalan.

“Rootkit” adalah alat untuk menghilangkan jejak apabila telah dilakukan penyusupan. Rootkit biasanya mengikutkan beberapa tool yang dipakai oleh system dengan sudah dimodifikasi sehingga dapat menutupi jejak. Sebagai contoh, memodifikasi “PS” di linux atau unix sehingga tidak dapat melihat background process yang berjalan.

* Defending (bertahan)

a) Firewall.

Komputer dan jaringan kerja yang terhubung dengan internet perlu untuk dilindungi dari serangan. Firewall adalah cara yang lumayan efeltif untuk melakukannya. Secara umum firewall akan memisahkan public network dan private network. Tipe firewall dapat dibagi menjadi beberapa kategori, contohnya: Packet Filtering Firewall, “Proxy Firewall”.

b) Logs.

Seorang system administrator wajib untuk melihat log dari system dari waktu ke waktu. Dengan melihat log maka system administrator dapat melihat aktifitas yang terjadi dan kemungkinan besar dapat melakukan antisipasi apabila terlihat beberapa aktifitas yang mencurigakan terjadi.

c) IDS. (Intrusion Detection System)

Satu cara umum melakukan otomatisasi pada pengawasan penyusupan adalah dengan menggunakan IDS. IDS akan mendeteksi jenis serangan dari “signature” atau “pattern” pada aktifitas jaringan. Bahkan dapat melakukan blokade terhadap traffic yang mencurigakan.

d) Honeypot.

“HoneyPot” adalah server “umpan” yang merupakan pengalih perhatian. Tujuan dari honeypot adalah mereka tidak menjalankan layanan sebPengamanan Jaringan

a) Firewall.

Komputer dan jaringan kerja yang terhubung dengan internet perlu untuk dilindungi dari serangan. Firewall adalah cara yang lumayan efeltif untuk melakukannya. Secara umum firewall akan memisahkan public network dan private network. Tipe firewall dapat dibagi menjadi beberapa kategori, contohnya: Packet Filtering Firewall, “Proxy Firewall”.

b) Logs.

Seorang system administrator wajib untuk melihat log dari system dari waktu ke waktu. Dengan melihat log maka system administrator dapat melihat aktifitas yang terjadi dan kemungkinan besar dapat melakukan antisipasi apabila terlihat beberapa aktifitas yang mencurigakan terjadi.

c) IDS. (Intrusion Detection System)

Satu cara umum melakukan otomatisasi pada pengawasan penyusupan adalah dengan menggunakan IDS. IDS akan mendeteksi jenis serangan dari “signature” atau “pattern” pada aktifitas jaringan. Bahkan dapat melakukan blokade terhadap traffic yang mencurigakan.

d) Honeypot.

“HoneyPot” adalah server “umpan” yang merupakan pengalih perhatian. Tujuan dari honeypot adalah mereka tidak menjalankan layanan sebPengamanan Jaringan

Autentikasi, adalah proses dalam rangka validasi user pada saat memasuki sistem. Nama dan password dari user dicek melalui proses yang mengecek langsung ke daftar mereka yang diberikan hak untuk memasuki sistem tersebut. Sifat mengetahui bahwa data yang diterima adalah sama dengan data yang dikirim dan bahwa pengirim yang mengklaim adalah benar-benar pengirim sebenarnya

Enkripsi atau mengkodekan merupakan proses untuk mengubah sebuah pesan (informasi) sehingga tidak dapat dilihat tanpa menggunakan suatu kata kunci. Enkripsi adalah cara yang paling efektif untuk memperoleh pengamanan data. Untuk membaca file yang di-enkrip, kita harus mempunyai akses terhadap kata sandi yang memungkinkan kita men-dekrip pesan tersebut. Data yang tidak di-enkrip disebut plaintext, sedangkan yang di-enkrip disebut ciphertext. Sebuah pesan dalam bentuk plaintext diubah dengan encryption menjadi ciphertext. Proses sebaliknya, untuk mengembalikan ciphertext ke plaintext disebut decryption. Menurut ISO 7498-2 istilah yang lebih tepat untuk encryption adalah enchipher sedangkan istilah yang lebih tepat untuk decryption adalah decipher. Encryption menggunakan algoritma tertentu untuk mengacak pesan. Umumnya algoritma enkripsi dapat dibagi menjadi dua kelompok: algoritma untuk private key system dan algoritma untuk public key system. Contoh untuk algoritma yang digunakan di private key system adalah DES dan IDEA, sedangkan contoh algoritma yang digunakan di public key system adalah RSA dan ECC.

Cara melindungi LAN :

1. VLAN (Virtual Local Area Network)

Suatu model jaringan yang tidak terbatas pada lokasi fisik seperti LAN , hal ini mengakibatkan suatu network dapat dikonfigurasi secara virtual tanpa harus menuruti lokasi fisik peralatan. Penggunaan VLAN akan membuat pengaturan jaringan menjadi sangat fleksibel dimana dapat dibuat segmen yang bergantung pada organisasi atau departemen, tanpa bergantung pada lokasi workstation.

2. Firewall

Suatu cara/sistem/mekanisme yang diterapkan baik terhadap hardware , software ataupun sistem itu sendiri dengan tujuan untuk melindungi, baik dengan menyaring, membatasi atau bahkan menolak suatu atau semua hubungan/kegiatan suatu segmen pada jaringan pribadi dengan jaringan luar yang bukan merupakan ruang lingkupnya. Segmen tersebut dapat merupakan sebuah workstation, server, router, atau local area network (LAN) anda.

3.RADIUS / TACACS Server TACACS (Terminal Access Controller Access-Control SystemServer)

1. VLAN (Virtual Local Area Network)

Suatu model jaringan yang tidak terbatas pada lokasi fisik seperti LAN , hal ini mengakibatkan suatu network dapat dikonfigurasi secara virtual tanpa harus menuruti lokasi fisik peralatan. Penggunaan VLAN akan membuat pengaturan jaringan menjadi sangat fleksibel dimana dapat dibuat segmen yang bergantung pada organisasi atau departemen, tanpa bergantung pada lokasi workstation.

2. Firewall

Suatu cara/sistem/mekanisme yang diterapkan baik terhadap hardware , software ataupun sistem itu sendiri dengan tujuan untuk melindungi, baik dengan menyaring, membatasi atau bahkan menolak suatu atau semua hubungan/kegiatan suatu segmen pada jaringan pribadi dengan jaringan luar yang bukan merupakan ruang lingkupnya. Segmen tersebut dapat merupakan sebuah workstation, server, router, atau local area network (LAN) anda.

3.RADIUS / TACACS Server TACACS (Terminal Access Controller Access-Control SystemServer)

merupakan protokol yang menyediakan layanan akses kontrol pada router, switch, dan peralatan jaringan lainnyadigunakan untuk mempermudah dalam pengelolaan authentikasi, authorization dan accounting menjadi terpusat. Bayangkan jika kita mempunyai banyak router atau switch, jika kita ingin mengganti password maka akan memerlukan waktu yang banyak jika mengganti satu persatu maka disinilah Server tacacs berperan.

Tujuan Keamanan Jaringan Komputer :

• Availability / Ketersediaan

• Reliability / Kehandalan

• Confidentiality / Kerahasiaan

Faktor- Faktor Penyebab Resiko Dalam Jaringan Komputer :

Jaringan komputer moderen adalah entitas dari banyak komponen kecil. Disini akan dijelaskan beberapa titik lemah dari komponen yang berbeda.

Jaringan komputer moderen adalah entitas dari banyak komponen kecil. Disini akan dijelaskan beberapa titik lemah dari komponen yang berbeda.

1. Weak protocols (protokol yang lemah).

Komunikasi Jaringan komputer menggunakan protokol antara client dan server. Kebanyakan dari protokol yang digunakan saat ini merupakan protocol yang telah digunakan beberapa dasawarsa belakangan. Protokol lama ini, seperti File Transmission Protocol (FTP), TFTP ataupun telnet, tidak didesain untuk menjadi benar-benar aman. Malahan faktanya kebanyakan dari protocol ini sudah seharusnya digantikan dengan protokol yang jauh lebih aman, dikarenakan banyak titik rawan yang dapat menyebabkan pengguna (user) yang tidak bertanggung jawab dapat melakukan eksploitasi. Sebagai contoh, seseorang dengan mudah dapat mengawasi “traffic” dari telnet dan dapat mencari tahu nama user dan password.

2. Software issue (masalah perangkat lunak).

Menjadi sesuatu yang mudah untuk melakukan eksploitasi celah pada perangkat lunak. Celah ini biasanya tidak secara sengaja dibuat tapi kebanyakan semua orang mengalami kerugian dari kelemahan seperti ini. Celah ini biasanya dibakukan bahwa apapun yang dijalankan oleh “root” pasti mempunyai akses “root”, yaitu kemampuan untuk melakukan segalanya didalam system tersebut. Eksploitasi yang sebenarnya mengambil keuntungan dari lemahnya penanganan data yang tidak diduga oleh pengguna, sebagai contoh, buffer overflow dari celah kemanan”format string” merupakan hal yang biasa saat ini. Eksploitasi terhadap celah tersebut akan menuju kepada situasi dimana hak akses pengguna akan dapat dinaikkan ke tingkat akses yang lebih tinggi. Ini disebut juga dengan “rooting” sebuah “host” dikarenakan penyerang biasanya membidik untuk mendapatkan hak akses “root”.

3. Buffer overflow.

“Buffer overflow” mempunyai arti sama dengan istilahnya. Programmer telah mengalokasikan sekian besar memory untuk beberapa variabel spesifik. Bagaimanapun juga, dengan celah keamanan ini, maka variabel ini dapat dipaksa menuliskan kedalam “stack” tanpa harus melakukan pengecekan kembali bila panjang variabel tersebut diizinkan. Jika data yang berada didalam buffer ternyata lebih panjang daripada yang diharapkan, maka kemungkinan akan melakukan penulisan kembali stack frame dari “return address” sehingga alamat dari proses eksekusi program dapat dirubah. Penulis “malicious code” biasanya akan akan melakukan eksploitasi terhadap penulisan kembali “return address” dengan merubah “return address” kepada “shellcode” pilihan mereka sendiri untuk melakukan pembatalan akses “shell” dengan menggunakan hak akses dari “user-id” dari program yang tereksploitasi tersebut. “Shellcode” ini tidak harus disertakan dalam program yang tereksploitasi, tetapi biasanya dituliskan ke dalam bagian celah dari “buffer”. Ini merupakan trik yang biasa digunakan pada variabel “environment” seperti ini. “Buffer overflow” adalah masalah fundamental berdasarkan dari arsitektur komputasi modern.Ruang untuk variabel dan kode itu sendiri tidak dapat dipisahkan kedalam blok yang berbeda didalam “memory”. Sebuah perubahan didalam arsitektur dapat dengan mudah menyelesaikan masalah ini, tapi perubahan bukan sesuatu yang mudah untuk dilakukan dikarenakan arsitektur yang digunakan saat ini sudah sangat banyak digunakan.

4. Format string.

Metode penyerangan “format string” merupakan sebuah metode penyerangan baru, ini diumumkan kepada publik diakhir tahun 2000. Metode ini ditemukan oleh hacker 6 bulan sebelum diumumkan kepada masyarakat luas. Secara fundamental celah ini mengingatkan kita akan miripnya dengan celah “buffer overflow”. Kecuali celah tersebut tercipta dikarenakan kemalasan (laziness), ketidakpedulian (ignorance), atau programmer yang mempunyai skill pas-pasan. Celah “format string” biasanya disebabkan oleh kurangnya “format string” seperti “%s” di beberapa bagian dari program yang menciptakan output, sebagai contoh fungsi printf() di C/C++. Bila input diberikan dengan melewatkan “format string” seperti “%d” dan “%s”kepada program maka dengan mudah melihat “stack dump” atau penggunaan teknik seperti pada “buffer overflow”. Celah ini berdasarkan pada “truncated format string” dari “input”. Ini merujuk kepada situasi dimana secara external, data yang disuplai yang diinterpretasikan sebagai bagian dari “format string argument”. Dengan secara spesial membuat suatu input dapat menyebabkan program yang bermasalah menunjukkan isi memory dan juga kontrol kepada eksekusi program dengan menuliskan apa saja kepada lokasi pilihan sama seperti pada eksploitasi “overflow”.

5. Hardware issue (masalah perangkat keras).

Biasanya perangkat keras tidak mempunyai masalah pada penyerangan yang terjadi. Perangkat lunak yang dijalankan oleh perangkat keras dan kemungkinan kurangnya dokumentasi spesifikasi teknis merupakan suatu titik lemah. Berikut ini merupakan contoh bagaimana perangkat keras mempunyai masalah dengan keamanan. ·

6. Misconfiguration (konfigurasi yang salah).

Kesalahan konfigurasi pada server dan perangkat keras (hardware) sangat sering membuat para penyusup dapat masuk kedalam suatu system dengan mudah. Sebagai contoh, penggantian halaman depan suatu situs dikarenakan kesalahan konfigurasi pada perangkat lunak “www-server” ataupun modulnya. Konfigurasi yang tidak hati-hati dapat menyebabkan usaha penyusupan menjadi jauh lebih mudah terlebih jika ada pilihan lain yang dapat diambil oleh para penyusup. Sebagai contoh, sebuah server yang menjalankan beberapa layanan SSH dapat dengan mudah disusupi apabila mengijinkan penggunaan protokol versi 1 atau “remote root login” (RLOGIN) diizinkan. Kesalahan konfigurasi yang jelas ini menyebabkan terbukanya celah kemanan dengan penggunaan protokol versi 1, seperti “buffer overflow” yang dapat menyebabkan penyusup dapat mengambil hak akses “root” ataupun juga dengan menggunakan metode “brute-force password” untuk dapat menebak password “root”.

7. DoS, DDoS.

Serangan Denial of Service adalah serangan yang mengakibatkan setiap korbannya akan berhenti merespon atau “bertingkah” tidak lazim. Contoh serangan klasik “DoS” adalah “Ping of Death” dan “Syn Flood” yang untungnya sudah hampir tidak dapat dijumpai pada saat sekarang. Biasanya serangan DoS menyerang celah yang terdapat pada layanan system atau pada protokol jaringan kerja untuk menyebabkan layanan tidak dapat digunakan. Tehnik yang lainnya adalah menyebabkan system korban “tersedak” dikarenakan banyaknya paket yang diterima yang harus diproses melebihi kemampuan dari system itu sendiri atau menyebabkan terjadinya “bottleneck” pada bandwidth yang dipakai oleh system. Serangan “Distributed Denial of Service” (DDoS) merupakan tipe serangan yang lebih terorganisasi. Jenis serangan ini biasanya membutuhkan persiapan dan juga taktik untuk dapat menjatuhkan korbannya dengan cepat dan sebelumnya biasanya para penyerang akan mencari system kecil yang dapat dikuasai dan setelah mendapat banyak system kecil maka penyerang akan menyerang system yang besar dengan menjalankan ribuan bahkan puluhan ribu system kecil secara bersamaan untuk menjatuhkan sebuah system yang besar. Worm “MyDoom” yang terkenal itu dibuat untuk melancarkan serangan besar-besaran dari puluhan ribu system yang terinfeksi untuk menyerang situs www.sco.com. Serangan itu sukses besar yang menyebabkan www.sco.com harus dipindahkan dari DNS untuk dapat menjalankan kembali layanan.

8. Viruses (virus).

Salah satu definisi dari program virus adalah menyisipkan dirinya kepada objek lain seperti file executable dan beberapa jenis dokumen yang banyak dipakai orang. Selain kemampuan untuk mereplikasi dirinya sendiri, virus dapat menyimpan dan menjalankan sebuah tugas spesifik. Tugas tersebut bisa bersifat menghancurkan atau sekedar menampilkan sesuatu ke layar monitor korban dan bisa saja bertugas untuk mencari suatu jenis file untuk dikirimkan secara acak ke internet bahkan dapat melakukan format pada hard disk korban. Virus yang tersebar di internet yang belum dikenali tidak akan dapat ditangkap oleh program antivirus ataupun semacamnya yang meskipun korban telah terjangkiti tetapi tidak mengetahuinya. Perangkat lunak antivirus biasanya mengenali virus atau calon virus melalui tanda yang spesifik yang terdapat pada bagian inti virus itu sendiri. Beberapa virus menggunakan tehnik polymorphic agar luput terdeteksi oleh antivirus. Kebiasaan virus polymorphic adalah merubah dirinya pada setiap infeksi yang terjadi yang menyebabkan pendeteksian menjadi jauh lebih sulit. Praktisnya setiap platform komputer mempunyai virus masing-masing dan ada beberapa virus yang mempunyai kemampuan menjangkiti beberapa platform yang berbeda (multi-platform). Virus multi-platform biasanya menyerang executable ataupun dokumen pada Windows dikarenakan kepopuleran oleh system operasi Microsoft Windows dan Microsoft Office sehingga banyak ditemukan virus yang bertujuan untuk menghancurkan “kerajaan” Microsoft Corp.

9. Worms.

Sebuah “worm” komputer merupakan program yang menyebar sendiri dengan cara mengirimkan dirinya sendiri ke system yang lainnya. Worm tidak akan menyisipkan dirinya kepada objek lain. Pada saat sekarang banyak terjadi penyebaran worm dikarenakan para pengguna komputer tidak melakukan update pada perangkat lunak yang mereka gunakan, yang dimana ini berarti, sebagai contoh, Outlook Express mempunyai fungsi yang dapat mengizinkan eksekusi pada file sisipan (attachment) e-mail tanpa campur tangan dari pengguna komputer itu sendiri.

10. Trojan horse.

Trojan horse adalah program yang berpura-pura tidak berbahaya tetapi sebenarnya mereka sesuatu yang lain. Salah fungsi yang biasa terdapat pada “trojan horse” adalah melakukan instalasi “backdoor” sehingga si pembuat program dapat menyusup kedalam komputer atau system korban.

11. Junk mail (surat sampah).

“junk mail” sesungguhnya bukan suatu ancaman keamanan yang serius, tetapi dengan penyebaran virus dan worm melalui e-mail, maka jumlah junk mail juga ikut bertambah. Ancaman keamanan sesungguhnya bukan dari e-mail sampah itu sendiri melainkan file sisipannya (attachment) yang patut diwaspadai dikarenakan penyebaran virus dan worm menggunakan metode ini.

12. Time bomb (bom waktu).

“Time bomb” adalah program yang mempunyai tugas tetapi dengan waktu tertentu baru akan menjalankan tugasnya. Beberapa jenis virus dan worm juga mempunyai kesamaan fungsi dengan aplikasi ini. Time bomb berbeda dengan virus ataupun worm dikarenakan dia tidak melakukan replikasi terhadap dirinya tetapi melakukan instalasi sendiri kedalam system.

- Hacker

1. Orang yang secara diam-diam mempelajari sistem yang biasanya sukar dimengerti untuk kemudian mengelolanya dan men-share hasil ujicoba yang dilakukannya.

2. Hacker tidak merusak sistem

- Craker

1. Orang yang secara diam-diam mempelajari sistem dengan maksud jahat

2. Muncul karena sifat dasar manusia yang selalu ingin membangun (salah satunya merusak)

– Ciri-ciri cracker :

• Bisa membuat program C, C++ atau pearl

• Memiliki pengetahuan TCP/IP

• Menggunakan internet lebih dari 50 jam per-bulan

• Menguasai sistem operasi UNIX atau VMS

• Suka mengoleksi software atau hardware lama

• Terhubung ke internet untuk menjalankan aksinya

• Melakukan aksinya pada malam hari, dengan alasan waktu yang memungkinkan, jalur komunikasi tidak padat, tidak mudah diketahui orang lain

– Penyebab cracker melakukan penyerangan :

• spite, kecewa, balas dendam

• sport, petualangan

• profit, mencari keuntungan dari imbalan orang lain

• stupidity, mencari perhatian

• cruriosity, mencari perhatian

• politics, alasan politis

* Different Types of Attacking (jenis-jenis serangan) Scanning.

a) Scanning

adalah metode bagaimana caranya mendapatkan informasi sebanyak-banyaknya dari IP/Network korban. Biasanya “scanning” dijalankan secara otomatis mengingat “scanning” pada “multiple-host” sangat menyita waktu. “Hackers” biasanya mengumpulkan informasi dari hasil “scanning” ini. Dengan mengumpulkan informasi yang dibutuhkan maka “hackers” dapat menyiapkan serangan yang akan dilancarkannya. Nmap merupakan sebuah network scanner yang banyak digunakan oleh para professional dibidang network security, walaupun ada tool yang khusus dibuat untuk tujuan hacking, tapi belum dapat mengalahkan kepopuleran nmap. Nessus juga merupakan network scanner tapi juga akan melaporkan apabila terdapat celah keamana pada target yang diperiksanya. Hacker biasanya menggunakan Nessus untuk pengumpulan informasi sebelum benar-benar meluncurkan serangan. Untungnya beberapa scanner meninggalkan “jejak” yang unik yang memungkinkan para System administrator untuk mengetahui bahwa system mereka telah di-scanning sehingga mereka bisa segera membaca artikel terbaru yang berhubungan dengan informasi log.

b) Password cracking.

“Brute-force” adalah sebuah tehnik dimana akan dicobakan semua kemungkinan kata kunci (password) untuk bisa ditebak untuk bisa mengakses kedalam sebuah system. Membongkar kata kunci dengan tehnik ini sangat lambat tapi efisien, semua kata kunci dapat ditebak asalkan waktu tersedia. Untuk membalikkan “hash” pada kata kunci merupakan suatu yang hal yang mustahil, tapi ada beberapa cara untuk membongkar kata kunci tersebut walaupun tingkat keberhasilannya tergantung dari kuat lemahnya pemilihan kata kunci oleh pengguna. Bila seseorang dapat mengambil data “hash” yang menyimpan kata kunci maka cara yang lumayan efisien untuk dipakai adalah dengan menggunakan metode “dictionary attack” yang dapat dilakukan oleh utility John The Ripper. Masih terdapat beberapa cara lainnya seperti “hash look-up table” tapi sangat menyita “resources” dan waktu.

Komunikasi Jaringan komputer menggunakan protokol antara client dan server. Kebanyakan dari protokol yang digunakan saat ini merupakan protocol yang telah digunakan beberapa dasawarsa belakangan. Protokol lama ini, seperti File Transmission Protocol (FTP), TFTP ataupun telnet, tidak didesain untuk menjadi benar-benar aman. Malahan faktanya kebanyakan dari protocol ini sudah seharusnya digantikan dengan protokol yang jauh lebih aman, dikarenakan banyak titik rawan yang dapat menyebabkan pengguna (user) yang tidak bertanggung jawab dapat melakukan eksploitasi. Sebagai contoh, seseorang dengan mudah dapat mengawasi “traffic” dari telnet dan dapat mencari tahu nama user dan password.

2. Software issue (masalah perangkat lunak).